急増するサイバー攻撃

2025年9月アサヒはランサムウェアに感染し、システム障害によるビール出荷停止や個人情報漏洩といった損害を被った。

近年このような事例は珍しくない。

サイバー攻撃を公表する企業はまだ良心的で、失態を隠蔽したり漏洩に気付かないままの企業も残念ながら存在する。

システムの専門部署がある大企業ならともかく、少人数の中堅社員が片手間でシステムを管理するような会社はかなり怪しい。

攻撃者にとっては赤子の手をひねるようなものだろう。

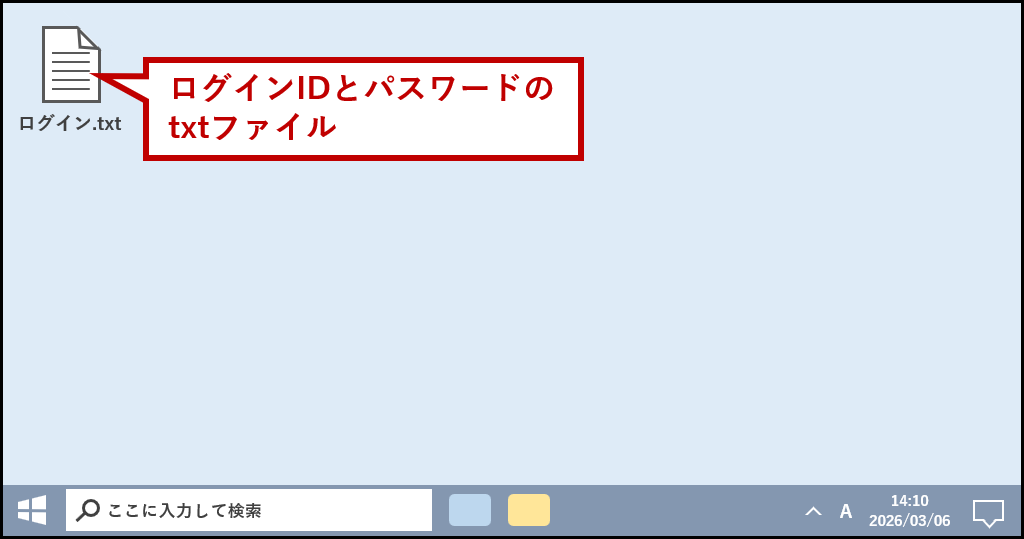

デスクトップのログインtxt

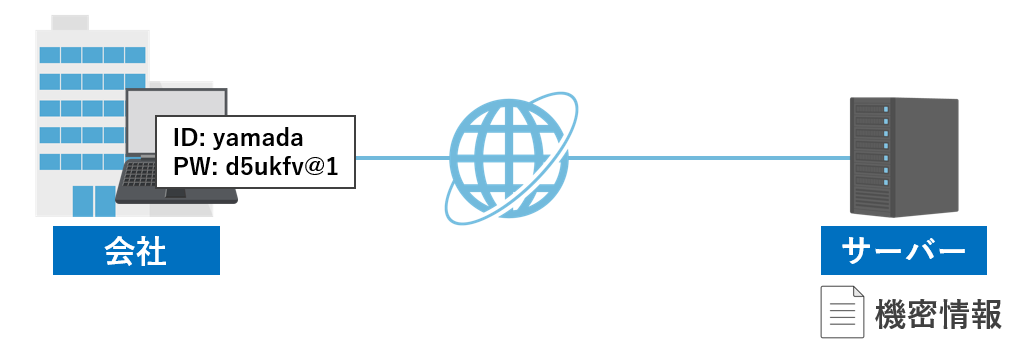

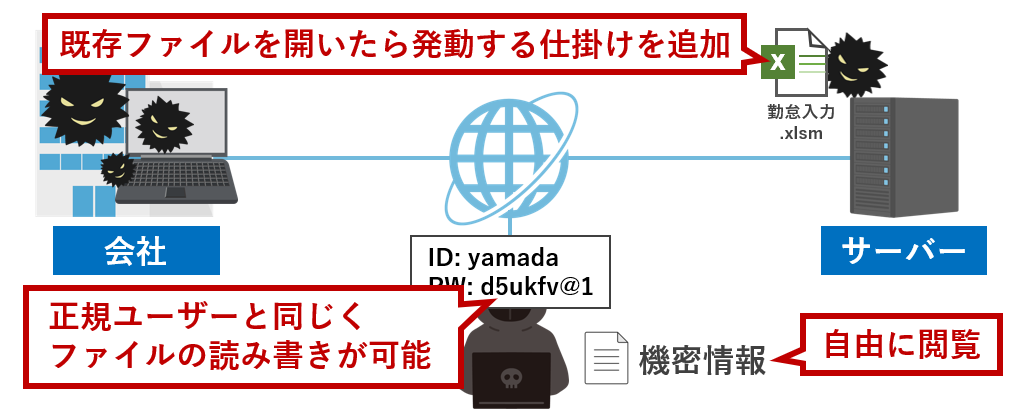

昔ながらのクライアントサーバー方式では、ファイルやデータベースにアクセスするにはログイン資格を求められる。

一般的にはIDとパスワードだ。

業者が運用するサーバーはセキュリティが堅いため、攻撃者が直接攻撃してもそうそう突破できるものではない。

そのため攻撃者はクライアント側を狙う。

正規のログイン情報を入手できれば機密情報を奪取したり、既存ファイルに攻撃コードを仕込むことは容易い。

バレるまでずっと情報を吸い続けることも、ランサムウェアでシステムを暗号化して身代金を要求することも思うがままだ。

ログイン情報の流出はまさに蟻(あり)の一穴(いっけつ)。

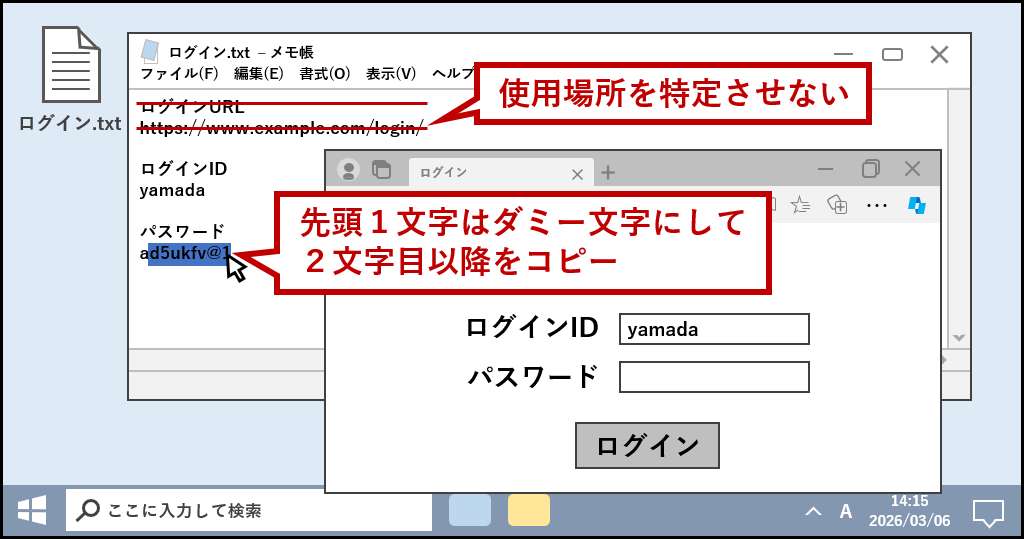

しかし一部の会社では、IDとパスワードをデスクトップにtxtファイルとして保存するような運用が平然と行われている。

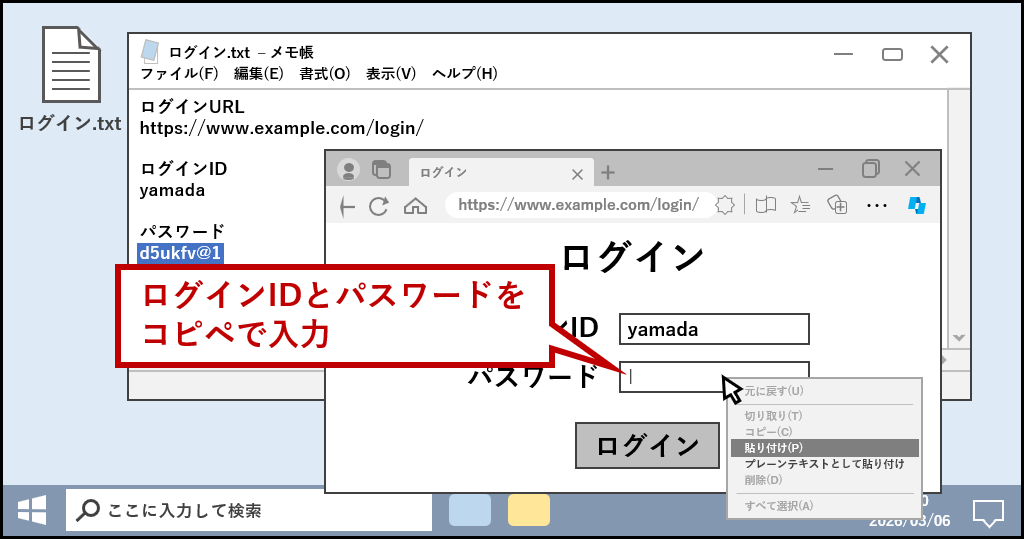

パスワード要件が「8文字以上で数字と記号を含む」「定期的に変更」とかだと暗記と手入力が手間なことは理解できる。

txtからコピペすれば楽だろう。

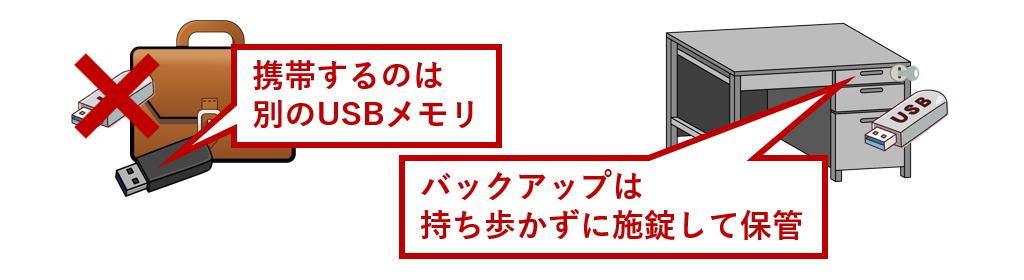

ただ、そうなるとこのtxtを失ったらログインできなくなるので万が一に備えてバックアップを取りたくなるのが人情。

コピー先は手ごろなUSBメモリになりがち。

このUSBメモリを他の用途(資料の持ち運びなど)でも使おうと鞄に入れっぱなしにしたり、

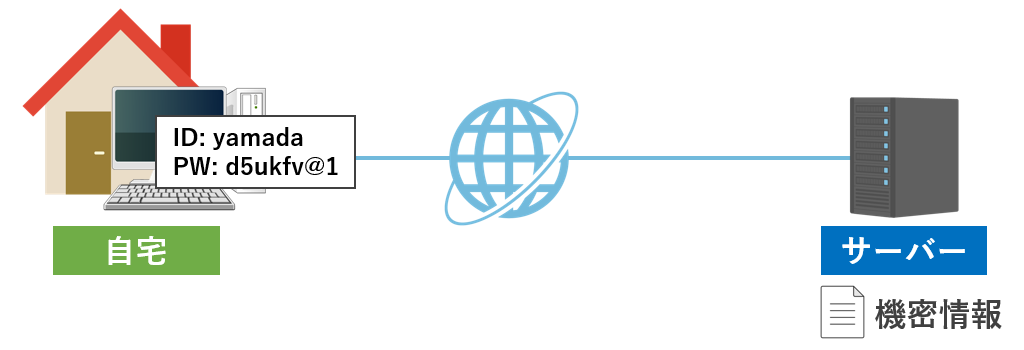

納期に間に合わないからとログインtxtを自宅PCにコピーして在宅ワークしたり、管理がぞんざいになれば流出リスクは増える。

どこかで鞄を紛失したり自宅PCがウイルスに感染すれば一巻の終わり。

百歩譲って会社のデスクトップでログインtxtを使うのは良いとして、それを持ち歩いたり自宅で使うのは完全に一線越え。

持ち歩く必要のない機密データは鍵のかかる場所に保管するのは基本中の基本。

もっと言えば完全な内容はバックアップのtxtだけで良く、デスクトップの方のtxtは最低限の内容であることが望ましい。

使用場所が特定されるような記述は削除。

パスワードにも細工して単純にコピペしただけでは使えないようにしておけば不正ログインの成功率はさらに下がる。

この程度のことは誰でも理解しているはずだが、USBメモリに業務情報を入れて持ち歩く人は一向に後を絶たない。

利便性を優先するあまりセキュリティ意識が疎かになっていないか一度見直そう。

あらゆる可能性を想定

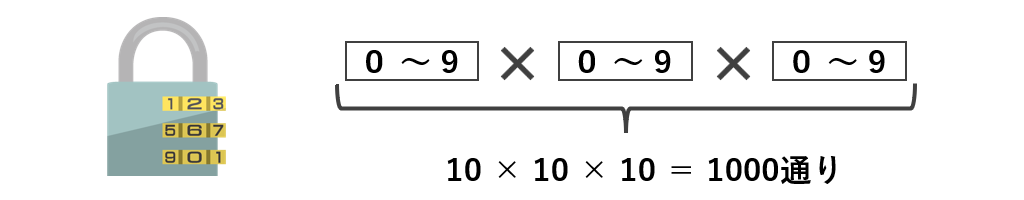

自転車のタイヤに使うダイヤルロックは時間さえかければ総当たりで開錠できる。

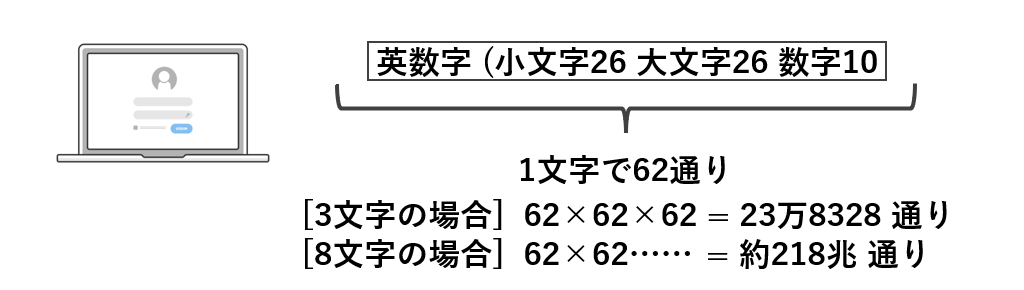

英数字パスワードは1文字でも62通り。8文字だと約218兆通りとなる。

サーバーなら「5分以内に3回間違えたらロックして通報」とかの対策はされているので、総当たりで突破される可能性は低い。

それでも情報流出が絶えないのはパスワードの桁数や複雑さとは関係なく、原因がヒューマンエラーであることが多い。

今時怪しいメールの添付ファイルを開いたり、USBメモリを紛失するような分かりやすいミスはしないだろう。

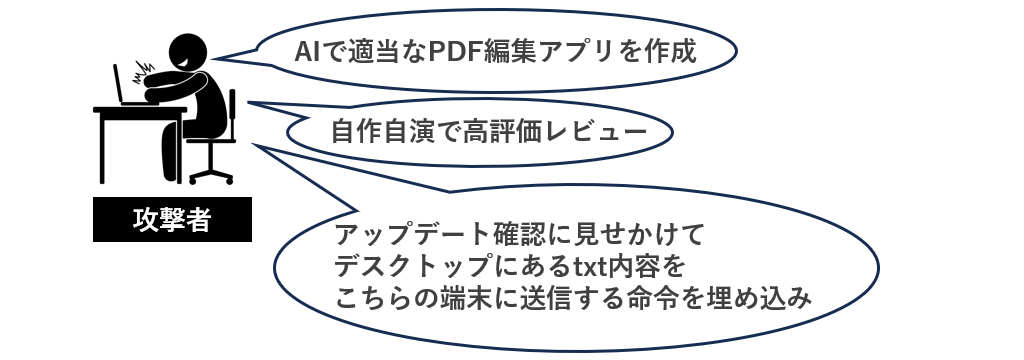

でも例えば、業務でPDF編集ソフトが必要だけど予算申請が通らないとする。

それでフリーソフトで代用しようと決意。

ところがそのアプリは悪意ある人の配布物で、インストーラーに情報を抜き取るコードが書かれていたらアウト。

管理者権限で実行されれば「デスクトップにあるtxtファイルのテキストを攻撃者の端末に送信」なんてのは簡単にできる。

利用者が許可したアプリならウイルス対策ソフトが止めることはない。

このPDF編集アプリが全くの偽物なら不信感を持つだろうが、普通に使えていたら疑うことすらしないだろう。

「デスクトップにログインtxtを置いた」「フリーソフトを使って業務をした」この組み合わせだけでも情報漏洩は起こり得る。

過去の教訓

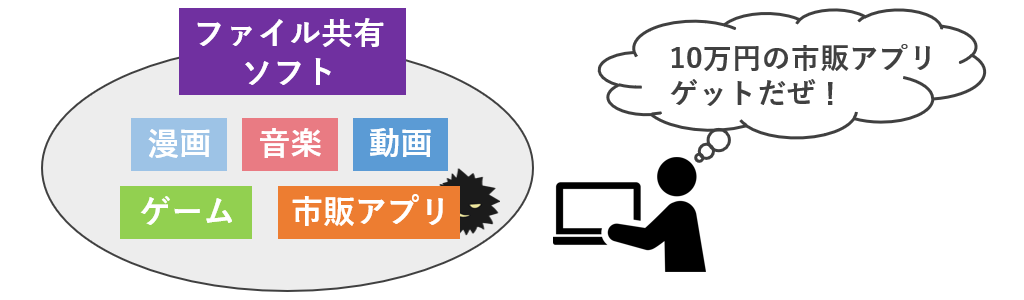

2000年代に流出事件が社会問題になった。

個人・企業・学校・病院・官公庁・警察さらには自衛隊に至るまで、幅広い分野で重要データが次々と流出した。

カップルの写真から防衛機密まで。

どれだけ警鐘を鳴らしても誘惑に負けてしまう人が1人いれば組織は瓦解する。

この時もデスクトップやマイドキュメントなど、情報がありそうな場所のファイルを流出させるウイルスが猛威を振るった。

やはり真っ先に狙われるのはそこだ。

ゆめゆめ気を付けよう。